Europol phối hợp điều tra vụ tấn công mạng toàn cầu

- Europol lại cảnh báo về hoạt động tuyên truyền khủng bố và cực đoan

- Europol và chiến dịch truy quét dâm tặc

- Mạch ngầm sôi sục bên trong tổ chức Europol

- Mẻ lưới của Europol

EC3 cho biết, họ đã thành lập lực lượng đặc nhiệm chống tội phạm mạng quy tụ các chuyên gia chống tội phạm công nghệ cao đóng vai trò chính và hỗ trợ công tác điều tra. Bởi theo Europol, vụ tấn công mạng hôm 12-5 có quy mô lớn nhất từ trước tới nay, nên phải mở cuộc điều tra mang tầm quốc tế mới có thể xác định thủ phạm.

Danh sách nạn nhân còn kéo dài

Theo giới chức công ty an ninh mạng F-Secure có trụ sở ở Helsinki, tổng cộng 130.000 hệ thống mạng ở hơn 100 nước và vùng lãnh thổ trên thế giới đã bị tấn công, trong đó Nga, Anh và Ấn Độ bị tấn công đặc biệt nghiêm trọng.

Hãng AFP dẫn tuyên bố của Phó trưởng Văn phòng chống tội phạm mạng của cảnh sát Pháp Valerie Maldonado, số lượng máy tính bị nhiễm độc có thể tăng nhanh chóng trong vài ngày tới.

Danh sách nạn nhân của vụ tấn công mạng hôm 12-5 đang tiếp tục dài thêm. Và Renault - hãng sản xuất xe hơi lớn thứ 2 của Pháp, đã phải ngừng sản xuất tại Pháp, Slovenia và Romania do hệ thống máy tính của họ bị tấn công.

Trước đó, hãng sản xuất xe hơi Nissan của Nhật Bản thông báo nhà máy của họ ở thành phố Sunderland, Anh đã bị tấn công. Tập đoàn FedEx (Mỹ) thừa nhận bị tấn công mạng và họ đang khắc phục càng sớm càng tốt.

|

| Các nhóm tin tặc đã tấn công máy tính tại hơn 100 nước. |

Các tập đoàn viễn thông, dầu khí ở Tây Ban Nha, Bồ Đào Nga và Argentina lập tức tiến hành các biện pháp đề phòng như yêu cầu tất cả nhân viên tắt hết máy tính, không kết nối bất kỳ thiết bị nào với internet, đồng thời tăng cường hệ thống an ninh mạng.

Ngày 13-5, Cảnh sát Ấn Độ thông báo, 25% số máy tính trong tổng số hơn 100 máy tính của Sở Cảnh sát bang Andhra Pradesh đã bị tấn công.

Bộ Nội vụ Nga cho biết, khoảng 1.000 máy tính của cơ quan này bị tấn công bằng virus. Virus đã tấn công máy tính của một số bộ, ngành như Bộ Y tế, Ngân hàng Sberbank, công ty máy tính Megafone, và hệ thống xe lửa của Nga cũng trở thành nạn nhân của vụ tấn công mạng.

Ngày 13-5, Bộ trưởng Nội vụ Anh Amber Rudd đã chủ trì cuộc họp khẩn của Cobra - Ủy ban chuyên ứng phó các vấn đề khẩn cấp, để thảo luận về vụ tấn công nhằm vào hệ thống mạng Dịch vụ Y tế Quốc gia (NHS) và một số doanh nghiệp của "xứ sở sương mù".

Theo thống kê, hệ thống mạng của 45 tổ chức y tế thuộc NHS ở Anh và Scotland, bao gồm bệnh viện, phòng khám bác sỹ gia đình, cơ sở y tế đã bị tấn công làm cho bác sỹ, y tá và trợ lý không thể tiếp cận thông tin bệnh nhân, khiến hoạt động khám chữa bệnh tại các cơ sở này hoàn toàn tê liệt.

Các chuyên gia thuộc Cơ quan an ninh mạng đang phối hợp với NHS điều tra và nỗ lực chống lại vụ tấn công mạng hôm 12-5.

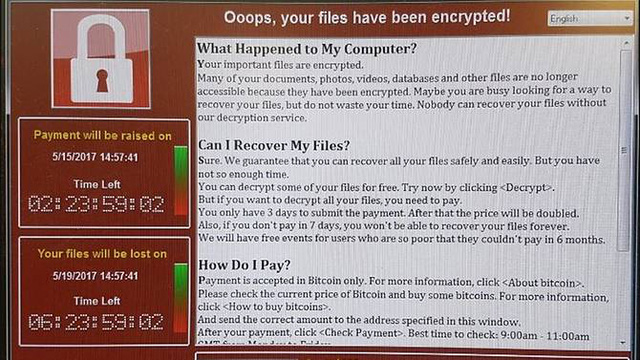

Theo thông điệp tống tiền - nếu không thanh toán trong 3 ngày, giá sẽ tăng lên gấp đôi, và nếu tiền không được thanh toán trong 7 ngày, các dữ liệu sẽ bị xóa.

Tờ The Independent cho biết, dường như hacker đã dùng mã độc tống tiền và dẫn một lời nhắn trên mạng, nếu muốn giành lại quyền kiểm soát máy tính, các bệnh viện phải trả một khoản tiền chuộc. Cơ quan phòng chống tội phạm quốc gia Anh coi đây là vụ tấn công mạng, nhưng không bình luận thêm.

|

| Công cụ của NSA đã bị hacker lợi dụng trong vụ tấn công hàng trăm nghìn máy tính hôm 12-5. |

Nhiều cảnh báo đã được đưa ra sau khi hàng chục bệnh viện ở Anh bị hacker tấn công. Theo tờ The Guardian, tờ Evening Standard và hãng Reuters, nhiều bệnh viện phải chuyển hướng các trường hợp khẩn cấp, trong khi bác sĩ nhận tin nhắn tống tiền.

Tập đoàn Sức khỏe Barts, nơi điều hành nhiều bệnh viện lớn tại London như The Royal London hay St Bartholomew cũng bị ảnh hưởng.

Được biết, hệ thống mạng của Tập đoàn Sức khỏe Barts bị đánh sập và các hoạt động tại bệnh viện thuộc hệ thống đều bị trì hoãn, nên phải kích hoạt kế hoạch khẩn cấp để đảm bảo quyền lợi và an toàn cho bệnh nhân. Tất cả xe cứu thương đều được chuyển đến các bệnh viện lân cận.

Theo hãng BBC và tờ Blackpool Gazette, hệ thống máy tính, điện thoại tại các bệnh viện ở London, Blackburn, Nottingham, Cumbria và Hertfordshire bị ảnh hưởng nghiêm trọng, nhiều nơi sập hoàn toàn khiến bác sĩ phải dùng bút và giấy.

Bệnh viện khuyến cáo, người dân chỉ đến bệnh viện trong trường hợp bị bệnh cấp tính. Nhiều bác sĩ viết trên Twitter về những gì đã xảy ra và lo ngại cuộc sống của nhiều bệnh nhân sẽ gặp nguy hiểm vì việc này.

Do ảnh hưởng của sự số, nhiều bệnh viện đã tuyên bố tạm ngừng hoạt động tiếp bệnh nhân. Thủ tướng Theresa May xác nhận thông tin này và khẳng định, đây là một vụ tấn công mạng quốc tế.

Nhận định của giới chuyên môn

Ngay sau các vụ tấn công, các công ty an ninh mạng tư nhân xác định, virus gây ra vụ tấn công hôm 12-5 là loại mã độc WannaCry - có khả năng tự phát tán trên quy mô lớn bằng cách lợi dụng một lỗi phần mềm trong hệ điều hành Windows của Microsoft Corp.

Các chuyên gia an ninh mạng tin rằng, vụ tấn công là do tin tặc sử dụng một công cụ phát triển bởi Cơ quan An ninh Quốc gia Mỹ (NSA). Và mã độc này là một biến thể của một loại có tên WannaCry, có khả năng phát tán trên diện rộng dựa vào lỗ hổng bảo mật trên hệ điều hành Windows.

Hacker nhiều khả năng đã cải tiến nó dựa vào công cụ được biết đến với tên gọi "Eternal Blue", từng được nhóm hacker Shadow Broker đăng tải hồi tháng 3 và khẳng định, đây là sản phẩm đánh cắp được từ NSA.

Mã độc này nhanh chóng mã hóa dữ liệu máy tính và yêu cầu người sử dụng phải trả tiền chuộc từ 300 đến 600 USD mới có quyền kiểm soát lại máy tính.

Các khoản thanh toán có thể được gửi tới ít nhất 2 ví tiền Bitcoin ẩn danh được chuyển qua Web Đen (Dark Web) và không thể truy xuất được. Các khoản thanh toán dường như đang được thực hiện cho các địa chỉ Bitcoin được đưa ra trong cuộc tấn công NHS.

Giới chuyên gia cho rằng, vụ tấn công mạng hôm 12-5 cho thấy cách tiếp cận sai lầm của Mỹ trong việc khai thác các lỗ hổng an ninh mạng với mục đích tấn công, thay vì phòng vệ.

Theo giới chuyên môn, tin tặc đã sử dụng ransomware (mã độc dùng tống tiền nạn nhân) tấn công máy tính hay hệ thống máy tính, và khi đó nó sẽ khóa các file, tài liệu, yêu cầu nạn nhân phải trả bằng tiền ảo bitcom. Tin tặc còn dọa sẽ rò rỉ hoặc xóa tài liệu nếu nạn nhân không trả tiền.

Giới chuyên gia nghi nhóm Shadow Brokers là một trong những tin tặc đứng sau vụ tấn công dùng ransomware, có tên WCry hay WannaCry.

Giám đốc Công ty Symantec Vikram Thakur cho rằng, hacker chủ yếu tấn công vào máy tính tại châu Âu, do đó rất ít doanh nghiệp có trụ sở ở Mỹ bị ảnh hưởng. Hãng an ninh mạng Forcepoint Security Labs cho biết, đây là đợt tấn công cấy ransomware vào trong email ảnh hưởng đến nhiều quốc gia trên thế giới. Thậm chí, ransomware lây lan nhanh chóng từ máy tính này sang máy tính khác mà không cần phải nhận email chứa mã độc.

Theo Công ty Symantec, số vụ tấn công của mã độc tống tiền trên thế giới đã tăng từ 340.665 vụ trong năm 2015 lên 463.841 vụ vào năm 2016.

Còn theo hãng sản xuất và phân phối phần mềm bảo mật hàng đầu thế giới của Nga Laboratory Kaspersky cho biết, virus WannaCry tấn công máy tính thông qua lỗ hổng mạng Microsoft Security Bulletin MS17-010, sau đó thu thập các script cho chương trình bị lây nhiễm để tin tặc có thể phát tán chương trình mã hóa.

Laboratory Kaspersky đã phát hiện các phần mềm mã độc như MEM:Trojan.Win64.EquationDrug.gen. Ngoài ra còn phát hiện các chương trình mã hóa được sử dụng trong vụ tấn công hôm 12-5 như Trojan-Ransom.Win32.Scatter.uf; Trojan-Ransom.Win32.Fury.fr; PDM:Trojan.Win32.Generic.

|

| Thông điệp tống tiền của những kẻ tấn công mạng. |

Phản ứng của các nước

Bộ An ninh nội địa Mỹ tuyên bố sẵn sàng phối hợp và chia sẻ thông tin với các đối tác trong và ngoài nước, cũng như sẵn sàng hỗ trợ kĩ thuật.

Ngày 13-5, các lãnh đạo tài chính của G7 họp tại Bari, miền Nam Italia, đã cam kết tăng cường các biện pháp đối phó với các vụ tấn công mạng, mối đe dọa đang ngày một trở nên nguy hiểm đối với kinh tế toàn cầu. Do đó, giải quyết hiểm họa này phải là ưu tiên hàng đầu.

Anh và nhiều quốc gia trên thế giới đang tìm cách chống lại cuộc tấn công mạng lớn nhất trong lịch sử. Theo hãng BBC, một cuộc tấn công mạng quy mô lớn đã ảnh hưởng tới 99 quốc gia, với khoảng 75.000 máy tính bị nhiễm mã độc.

Và những kẻ tấn công dường như đã lợi dụng một lỗ hổng trong hệ thống của Microsoft mà NSA phát hiện và đặt tên là EternalBlue. Các vụ tấn công mạng xuất hiện dưới hình thức tống tiền nên người sử dụng mạng không thể truy cập dữ liệu trừ phi họ trả cho tin tặc số tiền đã đưa ra.

Những động thái kể trên diễn ra trong bối cảnh Tổng thống Nga Putin ký sắc lệnh cấm nặc danh trên Internet, và quản lý các dịch vụ giống với phương tiện thông tin đại chúng.

Theo sắc lệnh, trong 6 tháng tới, Chính phủ phải đưa ra các biện pháp hỗ trợ phương tiện thông tin đại chúng truyền thống và quản lý tình hình với các dịch vụ giống với phương tiện thông tin đại chúng.

Tổng thống Donald Trump cũng vừa ký sắc lệnh nhằm tăng cường an ninh mạng cho Chính phủ, bảo vệ các cơ sở hạ tầng trọng yếu của Mỹ trước những cuộc tấn công mạng.

Việc này diễn ra sau khi Ủy ban Truyền thông Liên bang Mỹ (FCC) - Cơ quan giám sát chính sách mạng của Mỹ cho biết, trang web của họ bị tấn công sau khi một phát thanh viên truyền hình kêu gọi khán giả gây áp lực đối với các quan chức FCC liên quan tới kế hoạch hủy bỏ các quy định về "mạng trung lập".

Trước đó, hàng triệu hồ sơ cá nhân cùng nhiều thông tin nhạy cảm khác bị đánh cắp. Cố vấn An ninh Nội địa của Nhà Trắng Tom Bossert cho biết, sắc lệnh này cũng hướng tới việc tăng cường bảo vệ các cơ sở hạ tầng quan trọng như hệ thống năng lượng, khu vực tài chính trước những vụ tấn công tinh vi mà giới chức Washington cảnh báo có thể gây phương hại đến an ninh quốc gia hoặc làm tê liệt một phần nền kinh tế Mỹ.